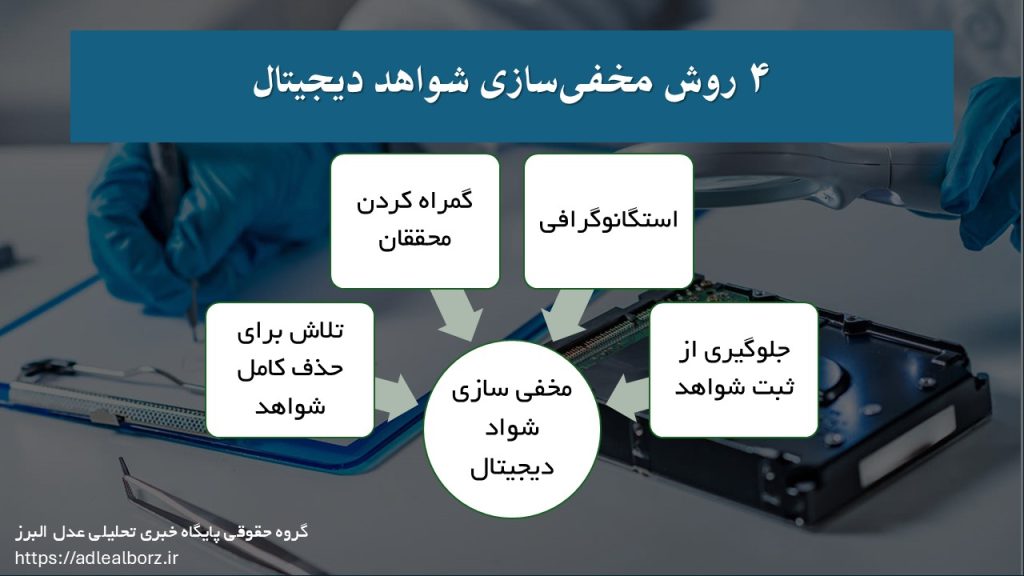

۴ روش مخفی سازی شواهد دیجیتال و چالشهای حقوقی پیش روی تحقیقات قانونی دیجیتال

مخفی سازی شواهد دیجیتال یا Hiding digital evidence یکی از بزرگترین چالشهای پیش روی وکلا، قضات، و متخصصان تحقیقات قانونی دیجیتال است. پایگاه خبری تحلیلی عدل البرز در این مقاله به بررسی چهار روش اصلی مخفیسازی شواهد دیجیتال میپردازد که مجرمان سایبری برای گمراه کردن محققان از آنها استفاده میکنند. این روشها شامل نابودسازی دادهها، دستکاری دادهها، پنهانسازی دادهها، و پیشگیری از ذخیرهسازی دادهها هستند. با وجود پیشرفت این تکنیکها، متخصصان با ابزارهای پیشرفته قادر به شناسایی و بازیابی شواهد هستند.

فهرست مطالب

روش مخفیسازی شواهد دیجیتال

نابودسازی دادهها: تلاش برای حذف کامل شواهد

نابودسازی دادهها یکی از رایجترین روشهای مخفیسازی شواهد دیجیتال است که شامل تکنیکهای مختلفی از حذف ساده فایلها تا پاکسازی کامل دیسک میشود:

- حذف فایلها: حذف معمولی فایلها تنها ورودیهای جدول فایل را پاک میکند، اما دادهها در فضای تخصیصنیافته دیسک باقی میمانند و با ابزارهای تحقیقات قانونی دیجیتال قابل بازیابی هستند.

- فرمت کردن دیسک: برخلاف تصور، فرمت کردن (حتی فرمت کامل) دادهها را بهطور کامل حذف نمیکند. متخصصان میتوانند جدول فایلهای حذفشده را بازسازی کنند.

- یکپارچهسازی (Defragmentation): این فرآیند با بازنویسی فضای تخصیصنیافته، شواهد را مخدوش میکند، اما ردپاهایی مانند لاگهای سیستم باقی میماند.

- پاکسازی کامل دیسک: ابزارهای پاکسازی دادهها را بازنویسی میکنند، اما استفاده از آنها ممکن است مشکوک تلقی شود.

دستکاری دادهها: گمراه کردن محققان

دستکاری دادهها شامل تغییر محتوای فایلها یا متادیتا برای گمراه کردن محققان است. برای مثال، تغییر تاریخ ویرایش یک سند ورد ممکن است ساده به نظر برسد، اما متادیتا (مانند زمان آخرین دسترسی یا تعداد ویرایشها) این تغییرات را آشکار میکند. فایلهای موقت نیز تاریخچه تغییرات را نشان میدهند.

پنهانسازی دادهها: تکنیکهای پیشرفته

پنهانسازی دادهها شامل روشهایی مانند تغییر پسوند فایلها، رمزگذاری، و استگانوگرافی است:

- تغییر پسوند فایلها: تغییر پسوند یک فایل JPEG به .exe ممکن است آن را از دید جستجوهای معمولی مخفی کند، اما ابزارهای تحلیل امضا نوع واقعی فایل را شناسایی میکنند.

- رمزگذاری: فایلهای رمزگذاریشده بدون کلید رمزگشایی غیرقابل دسترسی هستند، اما وجود آنها توجه محققان را جلب میکند.

- استگانوگرافی: این تکنیک دادهها را در فایلهای رسانهای مانند تصاویر مخفی میکند، بدون تغییر ظاهر فایل.

پیشگیری از ذخیرهسازی: جلوگیری از ثبت شواهد

برخی افراد با غیرفعال کردن کش مرورگر یا استفاده از سیستمعاملهای موقتی (مانند بوت از USB) از ثبت شواهد جلوگیری میکنند. این روشها رفتار غیرعادی تلقی شده و توجه محققان را جلب میکنند.

پیامدهای حقوقی مخفیسازی شواهد دیجیتال

تلاش برای مخفیسازی شواهد دیجیتال میتواند پیامدهای حقوقی سنگینی داشته باشد. در بسیاری از نظامهای حقوقی، این اقدامات مصداق “سرپیچی از قانون” یا “توهین به دادگاه” است. برای مثال، در پروندهای که فردی هارد دیسک خود را با پتک تخریب کرد، این اقدام بهعنوان تلاش برای پنهانسازی شواهد تفسیر شد و اتهامات اضافی را به دنبال داشت.

راهکارهای شناسایی مخفیسازی

متخصصان تحقیقات قانونی دیجیتال از ابزارهای پیشرفتهای برای شناسایی این تکنیکها استفاده میکنند:

- تحلیل متادیتا: بررسی اطلاعات متادیتا برای شناسایی تغییرات غیرعادی.

- بازیابی دادهها: استخراج دادههای حذفشده از فضای تخصیصنیافته.

- تحلیل امضا: شناسایی نوع واقعی فایلها حتی در صورت تغییر پسوند.

- بررسی لاگهای سیستم: شناسایی استفاده از ابزارهای پاکسازی یا رفتارهای غیرعادی.

مثالهای واقعی

در یک پرونده، فردی با تغییر ساعت سیستم و نصب مجدد سیستمعامل سعی کرد وانمود کند که کامپیوترش سالها استفاده نشده است، اما تاریخ ساخت هارد جدید این ادعا را رد کرد. در پرونده دیگری، فلاپی دیسکهای تکهتکهشده با چسباندن و بازیابی دادهها، شواهد محکمهپسندی ارائه کردند.

نتیجهگیری

مخفیسازی شواهد دیجیتال با استفاده از روشهای نابودسازی، دستکاری، پنهانسازی، و پیشگیری، چالشهای بزرگی برای تحقیقات قانونی دیجیتال ایجاد میکند. با این حال، ابزارهای پیشرفته و تحلیل دقیق متخصصان، امکان شناسایی این تکنیکها را فراهم میکنند. عدل البرز به وکلا و قضات توصیه میکند با این روشها و محدودیتهای آنها آشنا شوند تا در پروندههای حقوقی مرتبط با جرایم سایبری تصمیمات آگاهانهتری بگیرند.

کلمات کلیدی: مخفیسازی شواهد دیجیتال، تحقیقات قانونی دیجیتال، جرایم سایبری، شواهد حقوقی، اثبات دعاوی سایبری با ادله دیجیتال و الکترونیکی