به گفته آژانسهای امنیت سایبری در ایالات متحده آمریکا و استرالیا، اطلاعات شخصی، مالی و سلامتی متعلق به میلیونها نفر از طریق یک طبقه خاص از آسیبپذیری وبسایت به سرقت رفته است. آنها از توسعهدهندگان میخواهند که کد خود را بازبینی کنند و این اشکالات را برای همیشه برطرف کنند.

به گزارش سرویس بین الملل پایگاه خبری عدل البرز به نقل از theregister ، این نقاط ضعف به عنوان “مراجعات مستقیم ناامن” یا IDOR شناخته میشوند. اساساً وقتی اتفاق میافتد که برنامه وب یا پشتیبانی وب API به درستی بررسی نمیکند که آیا کاربر واجد شرایط می باشد که به یک بخشی از اطلاعات از پایگاه داده یا منبع دیگری دسترسی داشته باشد یا خیر.

برخی از مشکلات IDOR ممکن است در شرایطی به وجود آید که دسترسی به اطلاعات براساس ورودی کاربر، به جای بررسی حقوق دسترسی آن فرد، اجازه دسترسی میدهد. به عبارت دیگر، برنامه برای تعیین مجوزهای کاربر از ورودیهایی که کاربران درخواست میدهند، به جای استفاده از چک کردن حقوق دسترسی واقعی آن کاربر، استفاده میکند. این فرایند باعث میشود که کاربران بتوانند به اطلاعاتی دسترسی داشته باشند که مجاز به دیدن آنها نیستند و از این طریق حفاظت از اطلاعات حساس و حقوق کاربران به خطر بیفتد. برای پیشگیری از این نقاط ضعف، باید اطمینان حاصل شود که برنامه به درستی حقوق دسترسی کاربران را بررسی میکند و از ورودیهای کاربران بهطور کامل و امن استفاده میشود.

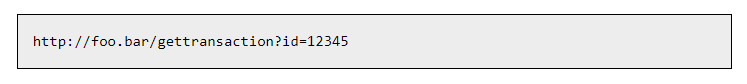

یک مثال از آسیبپذیری IDOR میتواند یک وبسایت با یک ساختار URL مشابه زیر باشد:

در این مثال، وبسایت قرار است اطلاعات یک تراکنش با شماره شناسایی ۱۲۳۴۵ را نمایش دهد. بهترین روش، این است که برنامه وب فقط تراکنشهای متعلق به کاربر وارد شده را نمایش دهد، اما اگر به طور کورکورانه هر شماره شناسایی را قبول کند و تراکنش مربوطه را به هر کسی که وارد شده نمایش دهد، این روند یک آسیبپذیری IDOR محسوب می شود. کسی که تلاش کند، میتواند تمام محدوده شمارههای شناسایی یا چند شماره انتخابی را تست کند و جزئیات تراکنشهای افراد دیگر را مشاهده کند. این اطلاعات ممکن است حاوی اطلاعات شخصی و خصوصی کاربران باشند.

بنابراین، این IDOR ها می توانند منجر به نقض امنیت داده در مقیاس وسیع شوند.

در هفته گذشته، CISA (آژانس امنیت سایبری و زیرساختها) همراه با NSA (سازمان امنیت ملی ایالات متحده) و مرکز امنیت سایبری استرالیا هشدار داد که “افراد مخرب می توانند بهطور “مکرر” از این نقاط ضعف استفاده میکنند “چون این نقض ها، نقاط ضعف رایجی هستند، خارج از فرآیند توسعه بهراحتی قابل جلوگیری نیستند و میتوانند به طور گستردهای مورد سوء استفاده قرار بگیرند.”

درباره این نقاط ضعف، CISA توضیح میدهد که: “به طور معمول، این آسیبپذیریها به این دلیل وجود دارند که شناسه یک شیء آشکار میشود، به صورت خارجی انتقال مییابد یا به راحتی حدس زده میشود. این امر به هر کاربر اجازه میدهد تا از شناسه استفاده کند یا آن را تغییر دهد.”

این مسئله می تواند عواقب ناگواری داشته باشد زیرا مجرمان می توانند از نقص های IDOR برای سرقت، تغییر یا حذف داده های حساس، دسترسی بدون اجازه به دستگاه ها یا ارسال بدافزار برای قربانیان ناآگاه سوء استفاده کنند.

اولین نقض امنیت مالی آمریکا در سال ۲۰۱۹ اتفاق افتاد که در آن ۸۰۰ میلیون پرونده مالی شخصی، از جمله صورتحسابهای بانکی، شماره حسابهای بانکی و اسناد پرداخت وام مسکن افشا شد. به گفته CISA ، یک نقص IDOR به کلاهبرداران این امکان را می دهد تا این اطلاعات مالی را به دست آورند.

اخیراً، محققان امنیتی Jumpsec مشخص کرده اند که چگونه میتوان از یک آسیبپذیری IDOR در تیمهای مایکروسافت برای دور زدن کنترلهای امنیتی و ارسال فایلها بهویژه بدافزارها برای هر سازمانی که از برنامه چت شرکت Redmond استفاده میکند، سوء استفاده کرد.

در ماه آوریل، CISA هشدار داد که دو باگ IDOR در دستگاههای خانه هوشمند شرکت Nexx میتواند به افراد شرور اجازه دهد تا دستورالعملها را از طریق NEXX API به دستگاه خانه هوشمند قربانی ارسال کنند و سختافزار هر کاری که مهاجم به او بگوید، انجام میدهد.

چه اقداماتی باید انجام داد؟

برای کمک به جلوگیری از نقض دادهها به دلیل اشکالات IDOR، آژانسها پیشنهاد میکنند که فروشندگان و توسعهدهندگان برنامههای وب، اصول طراحی امن را در هر مرحله از فرآیند توسعه نرمافزار پیادهسازی کنند. ابزارهای تجزیه و تحلیل کد خودکار نیز می توانند این نوع کدهای باگ را بررسی کنند تا قبل از اینکه به تولید برسد، نقاط ضعف برطرف شود.

آژانسها همچنین مجموعهای از توصیهها را منتشر کردند که فروشندگان، طراحان اپلیکیشن، توسعهدهندگان و کاربران نهایی میتوانند برای کاهش خطر نقص IDOR و محافظت بهتر از دادههای حساس در برابر مجرمان اتخاذ کنند.

اقدامات پیشنهادی

برنامهها را به گونه ای پیکربندی کنید که به طور پیشفرض دسترسی را رد کنند و اطمینان حاصل کنید که برنامه برای هر درخواست تغییر دادهها، حذف دادهها و دسترسی به دادههای حساس، بررسیهای احراز هویت و مجوز را انجام میدهد.

هشدار مشترک همچنین “به شدت توصیه میکند” که سازمانهای کاربران نهایی اقدامات پیشنهادی را برای مقابله با آسیبپذیریهای IDOR اجرا کنند. مثلا به افرادی که از مدلهای نرمافزار بهعنوان سرویس (SaaS) برای برنامههای مبتنی بر ابر استفاده میکنند، توصیه میشود که دقت لازم را به کار بگیرند و از بهترین شیوههای مدیریت ریسک زنجیره تامین پیروی کنند.

در مورد سازمانهای کاربر نهایی که، نرمافزارهای (داخلی)، زیرساخت بهعنوان سرویس (IaaS)، یا مدلهای ابر خصوصی (Private Cloud) را استقرار میدهند، این آژانسها توصیه میکنند که عملیات احراز هویت و کنترل دسترسیها در هر برنامهی وبی که امکان دسترسی یا تغییر دادن به اطلاعات حساس را فراهم میکند، مورد بررسی قرار دهند.

در صورت نیاز به رفع اشکال IDOR و هر نقض دیگری بپردازند و در اسرع وقت وصله ها را اعمال کنند.

همچنین، انجام تمرینات تست نفوذ و اسکن آسیبپذیری به طور منظم برای اطمینان از ایمن بودن برنامههای وب بر روی اینترنت، توصیه میشود.

پایان پیام/